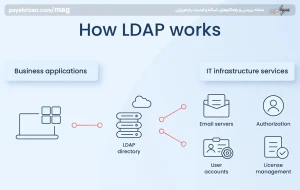

برای طراحی یک برنامه کاربردی عملی، جنبههای مختلفی باید در نظر گرفته شود. از این جمله، اطمینان از برقراری ارتباط کاملا امن بین برنامه و مشتری، یکی از موارد حیاتی در بحث امنیت اطلاعات است. همچنین، اطمینان از داشتن کاربران مناسب با مجوزهای لازم برای دسترسی به دادههای هدف، از اتفاقات حیاتی در بحث امنیت اطلاعات محسوب میشود. پروتکل LDAP، دقیقا همین کار را برای ما انجام میدهد و کسانی که در بحث توسعه و امنیت API فعالیت میکنند، با پروتکل منبع باز LDAP به خوبی آشنا هستند. در این خصوص سازمانها نزدیک به ۳ دهه است که از این پروتکل دسترسی دایرکتوری سبک برای مدیریت کاربر، ویژگیها و احراز هویت استفاده میکنند. این پروتکل در طول این مدت، گسترش و تکامل یافته است تا نیاز محیطهای در حال تغییر فناوری اطلاعات و نیازهای تجاری را برآورده کند. این نکته را فراموش نکنید که؛ LDAP به عنوان یک پروتکل ساده، مقیاسپذیر و امن شناخته شده است و توسعه دهندگان میتوانند از آن برای توسعه برنامههایی که به دایرکتوریها نیاز دارند، استفاده کنند.

در این خصوص پروتکل LDAP دارای اهمیت بسیار مهمی میباشد و به همین دلیل میخواهیم که در این مقاله بیشتر آن را بازگو کنیم. پس تا انتهای این مطلب با ما در پایهریزان فناوری هوشمند همراه باشید.

آشنای کامل با پروتکل پروتکل LDAP

قبل از تعریف این پروتکل باید دانست که در سال ۱۹۹۳، تیم هاوز و همکارانش در دانشگاه میشیگان، پروتکل LDAP را توسعه دادند. البته این پروتکل، به عنوان یکی از نسخههای سبک وزن و همچنین کم هزینه از پروتکلهای خدمات دایرکتوری X.500 همانند پروتکل دسترسی به دایرکتوری (DAP) طراحی شده بود. به زبان ساده، پروتکل LDAP یک پروتکل نرم افزاری است که برای احراز هویت سرویس دایرکتوری به کار میرود و به کاربران و برنامهها اجازه میدهد اطلاعات را در یک دایرکتوری جستجو، پیدا و مدیریت کنند. با استفاده از شیوه مدیریتی که LDAP فراهم میکند، کاربران میتوانند ورودیهای دایرکتوری را اضافه، حذف، تغییر و جستجو کنند. همچنین، احراز هویت کاربر را برای دایرکتوری سادهتر میکند. LDAP به عنوان یک پروتکل ساده، مقیاسپذیر و امن شناخته شده است و توسعه دهندگان میتوانند از آن برای توسعه برنامههایی که به دایرکتوریها نیاز دارند، استفاده کنند. به عبارت دیگر، LDAP به عنوان یک نقطه ورود برای دسترسی به اطلاعات کاربران، گروهها، دسترسیها، سازمانها و سایر منابع شبکه در سازمانهای بزرگ و کوچک مورد استفاده قرار میگیرد.

برای راهاندازی سرور LDAP، مراحل متفاوتی بسته به نرمافزار و سرویس مورد استفاده دارد. بنابراین، قبل از انتخاب سرور LDAP، مراحل راهاندازی پروتکل را برنامهریزی کنید. این شامل تعیین گروههای کاربری، مجوزها و تنظیم پارامترهای امنیتی است. در برنامهریزی باید دستگاهها، پلتفرمها و سیستمعاملهای مورد استفاده کسب و کار را در نظر بگیرید. سپس دسترسی به سرور LDAP را برای دستگاههای مذکور پیکربندی کنید تا با همگامسازی مخاطبین، افراد اجازه جستجو در پایگاه داده دایرکتوری را داشته باشند. در نتیجه، این به افراد کمک میکند تا به راحتی به اطلاعات مورد نیاز خود در دایرکتوری LDAP دسترسی پیدا کنند.

معرفی کامل پروتکل LDAP

انواع عملیات در پروتکل LDAP

LDAP یک پروتکل دایرکتوری است که برای مدیریت و دسترسی به اطلاعات درون یک سازمان استفاده میشود. برخی از عملیات مهم LDAP عبارتند از:

1. Bind: این عملیات برای احراز هویت کاربر در سرویس LDAP استفاده میشود. با استفاده از این عملیات، کاربر میتواند با نام کاربری و رمز عبور خود به سرویس LDAP وصل شود.

2. Search: برای جستجو در دایرکتوری LDAP استفاده میشود. با استفاده از این عملیات، میتوانید اطلاعات مورد نظر خود را در دایرکتوری پیدا کنید.

3. Add: این بخش در خصوص اضافه کردن یک رکورد جدید به دایرکتوری LDAP استفاده میشود. با استفاده از این عملیات، میتوانید یک کاربر جدید یا گروه را به دایرکتوری اضافه کنید.

4. Modify: با استفاده از این عملیات، میتوانید اطلاعات کاربران و گروهها را تغییر دهید.

5. Delete: این عملیات برای حذف یک رکورد از دایرکتوری LDAP استفاده میشود و میتوانید یک کاربر یا گروه را از دایرکتوری حذف کنید.

6. Compare: این عملیات برای مقایسه دو مقدار در دایرکتوری LDAP استفاده میشود. با استفاده از این عملیات، میتوانید بررسی کنید که آیا دو مقدار در دایرکتوری با هم برابر هستند یا نه.

7. Rename: این عملیات برای تغییر نام یک رکورد در دایرکتوری LDAP استفاده میشود. با استفاده از این عملیات، میتوانید نام یک کاربر یا گروه را تغییر دهید

منظور از تزریق LDAP

آسیب پذیری تزریق LDAP یا حملات الدپ، ناشی از نمایش دادههای غیرقابل اعتماد بدون اعتبار سنجی قبلی است. در این نوع حملات، LDAP از پرس و جوهای ساخته شده از محمولات استفاده میکند که شامل کاراکترهای خاص هستند. خصوصیات متاگاری مانند اینها، معنای پرس و جو را کنترل میکنند و بر نوع و تعداد اشیاء بازیابی شده از فهرست تأثیر میگذارند. حملات تزریق LDAP میتوانند منجر به دسترسی غیرمجاز کاربران خارجی، نقض دادهها و سرقت حساب شوند. شدت آسیب سیستم بر اساس دادههایی که تحت تأثیر حمله قرار میگیرند، متفاوت است. این حملات تنها زمانی رخ میدهند که سرورهای LDAP به درست بودن فرایندهای درخواستهای LDAP توجه کافی نشان ندهند، که زمینه نفوذ عوامل مخرب را ایجاد میکند.

نحوه عملکرد پروتکل LDAP

پروتکل LDAP چه نسبتی با Active Directory دارد؟

Active Directory مایکروسافت یک سرویس دایرکتوری است که برای مدیریت دامنهها، کاربران و منابع توزیع شده در شبکه استفاده میشود و وظیفه مدیریت اشیا و کنترل دسترسی کاربران به اشیا و منابع را به عهده دارد. این سرویس اطلاعات مربوط به تمام حسابهای کاربری یک شبکه را مدیریت میکند و با هر حساب کاربری بهعنوان یک شی رفتار میکند. تصور کنید هر یک از اشیاء شبکه ویژگیهای خاص خود را داشته باشد! حجم زیادی از اطلاعات تولید میشود که استخراج داده از آن کار راحتی نیست. همچنین، از طریق پروتکل LDAP، کاربران میتوانند به دایرکتوری Active Directory دسترسی پیدا کنند و اطلاعات مورد نظر را جستجو و بازیابی کنند. همچنین، پروتکل LDAP به عنوان یک پروتکل استاندارد، توسط سایر دایرکتوریهای اطلاعاتی نیز پشتیبانی میشود و برای حل چالش استخراج امن و بهینه این اطلاعات معرفی شده است.

3 راه مهم برای محافظت از پروتکل LDAP

برای محافظت از LDAP، میتوان از روشهای مختلفی استفاده کرد. این روشها عبارتند از:

1- استفاده از SSL/TLS: برای جلوگیری از حملات MITM (Man-in-the-middle) و تضمین امنیت در ارتباط با LDAP، میتوان از SSL/TLS استفاده کرد. SSL/TLS به عنوان یک پروتکل امنیتی، ارتباط رمزنگاری شده بین کاربر و سرور LDAP را فراهم میکند.

2- استفاده از فایروال: فایروال به عنوان یک نقطه کنترل ورودی و خروجی، ترافیک شبکه را کنترل میکند و حملات شبکهای را به حداقل میرساند.

3- استفاده از ACL (Access Control List): ACL به عنوان یک لیست کنترل دسترسی، دسترسی کاربران به اطلاعات LDAP را محدود میکند و تنها به کاربران مجاز اجازه دسترسی میدهد.